Base per una strategia di sicurezza completa

Arno Martin Fast, B.Eng., Senior Specialist Digital Services, Phoenix Contact Electronics GmbH, Bad Pyrmont, Germania

Nel mondo della sicurezza informatica è possibile proteggere solo ciò che si sa esistere. Per questo motivo, la gestione degli asset si rivela una base importante per proteggere le aziende di ogni tipo da accessi non autorizzati. La gestione dei dispositivi e degli aggiornamenti è un elemento fondamentale per una strategia di sicurezza proattiva e coerente, poiché fornisce al team di sicurezza una lista delle risorse OT e dei componenti ad esse correlati.

La gestione degli asset industriali è un processo che verifica costantemente l'aggiornamento dei componenti accessibili, in modo da poter identificare ed eliminare immediatamente potenziali rischi e vulnerabilità di sicurezza. Gli asset possono presentarsi in forme diverse, tradizionalmente sono ad esempio un controllore o un PC industriale. Tuttavia, anche speciali dispositivi IoT o di automazione e le risorse definite dal software, ad esempio le applicazioni di controllo o le app ricaricabili, sono elencati come asset. Nell’area OT, ogni dispositivo, risorsa e servizio può presentare rischi o vulnerabilità che potrebbero comportare una violazione della singola risorsa così come della rete nel suo complesso, qualora gli aggressori utilizzassero la risorsa compromessa come punto di partenza per un attacco globale.

I vantaggi in sintesi

La gestione degli asset offre all'intera organizzazione la visibilità necessaria per sviluppare una strategia di sicurezza di ampio respiro che mantenga gli asset aggiornati e contribuisca a mitigare le minacce in modo rapido e proattivo. Un tale approccio offre diversi vantaggi importanti:

- Inventario: Grazie ad un solido processo di gestione degli asset, è possibile identificare ed implementare nuovi servizi e risorse OT senza compromettere la sicurezza dell'organizzazione.

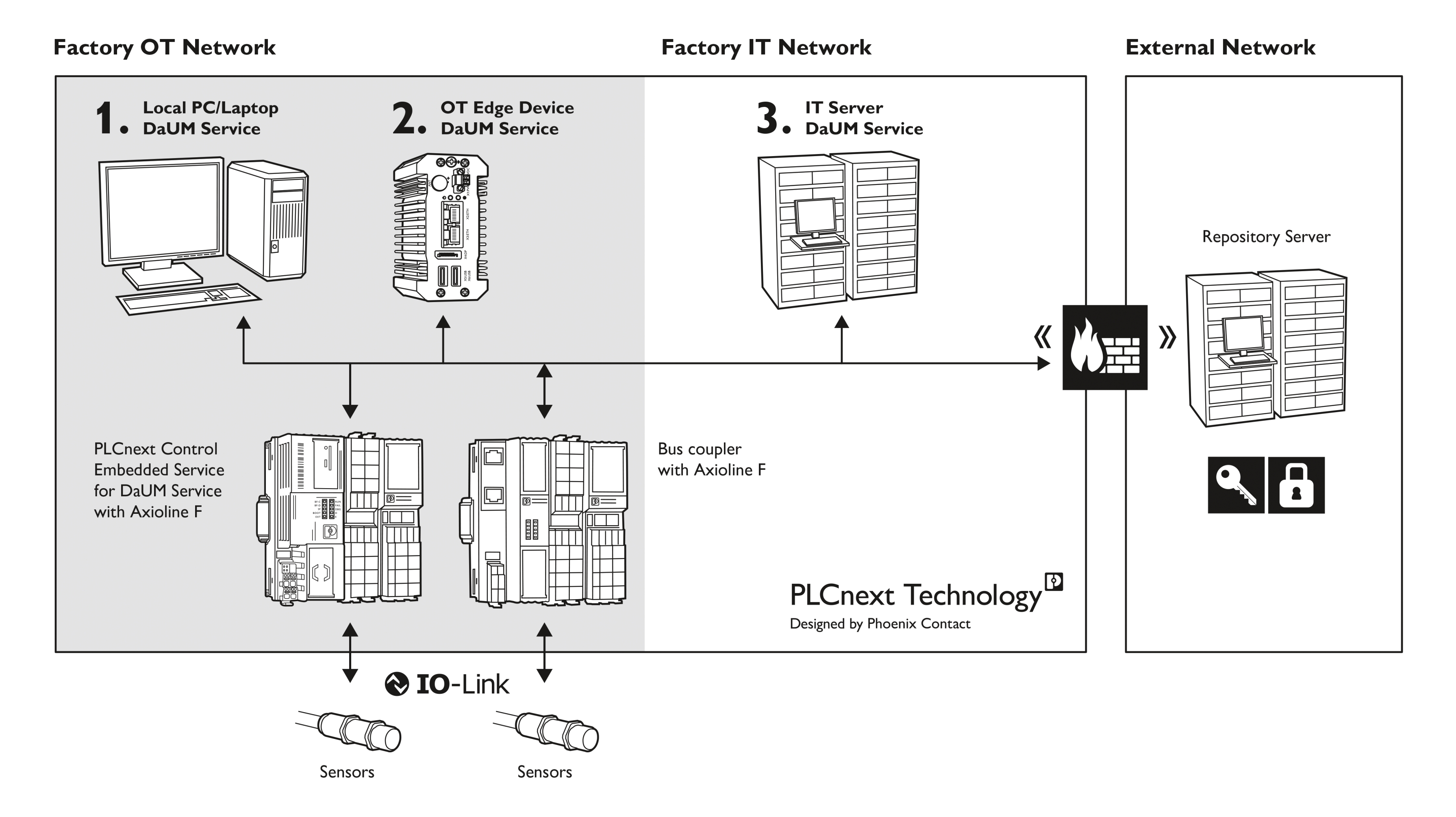

- Interoperabilità: Le aziende utilizzano servizi e componenti OT di diversi produttori. Questi asset devono poter essere gestiti in termini di sicurezza informatica, preferibilmente attraverso un servizio centrale. La gestione dei dispositivi e degli aggiornamenti tramite OPC UA garantisce la possibilità di gestire gli asset indipendentemente dal produttore.

- Aggiornamenti continui: La gestione dei dispositivi e degli aggiornamenti è in grado di eseguire sia aggiornamenti critici per la sicurezza sia funzionali su tutti gli asset direttamente accessibili. Ciò si ripercuote anche sulle attività subordinate collegate agli asset.

- Ricezione facile e sicura degli aggiornamenti: I responsabili degli impianti o i team di sicurezza devono essere informati per tempo degli aggiornamenti provenienti dai produttori di asset. A tal fine, la gestione dei dispositivi e degli aggiornamenti può collegarsi al repository degli aggiornamenti fornito dal produttore e cercare ciclicamente le nuove versioni degli asset utilizzati. In caso di disponibilità di un aggiornamento, è possibile ottenerlo senza deviazioni e senza perdita di integrità utilizzandolo nel dispositivo e nella gestione degli aggiornamenti.

- Uso flessibile: La gestione dei dispositivi e degli aggiornamenti è implementabile in diversi ambienti: a seconda dell'applicazione, come app in un PC industriale, come software su un PC o come contenitore IT, può essere utilizzato con funzionalità identiche.

Nei modi descritti, la gestione dei dispositivi e degli aggiornamenti pone le aziende in una posizione migliore per rilevare e rispondere ai rischi per la sicurezza. Sebbene la gestione degli asset sia solo una componente di una strategia efficace di sicurezza informatica, nella maggior parte dei casi risulta impossibile implementare misure di sicurezza proattive senza una gestione centrale degli asset.

Le conseguenze di una gestione carente o inadeguata

Una gestione dei dispositivi e degli aggiornamenti mancante o mal implementata non solo complica le procedure di sicurezza, ma crea anche rischi che possono rilevarsi critici per l'intera azienda, compreso un maggior rischio di interruzione dell'attività. Se i dati o i sistemi chiave non fossero più disponibili a causa di una violazione della sicurezza, l'azienda potrebbe non essere più in grado di operare. Tali disfunzioni danneggiano la reputazione dell'azienda, comportando anche gravi conseguenze finanziarie. Una gestione dei dispositivi e degli aggiornamenti inadeguata influisce anche sull'inventario continuo ed accurato delle risorse OT. A meno che l'operatore non sappia quale asset sia presente nella sua azienda e dove, non potrà mai conoscere realmente le aree che presentano i rischi maggiori. La mancanza di certezze rende difficile utilizzare in modo efficiente le risorse per la sicurezza quando i rischi si verificano.

Allo stesso modo, una gestione inefficace degli asset compromette la capacità dei team di sicurezza di lavorare in modo efficace. Le operazioni di sicurezza sono difficili da automatizzare se il gestore non dispone di un elenco accurato delle risorse e dei rischi esistenti, ed il suo team di sicurezza deve affidarsi manualmente alla localizzazione e messa in sicurezza dei dispositivi, il che rappresenta un uso inefficiente di tempo e denaro.

Svolgimento continuo delle attività

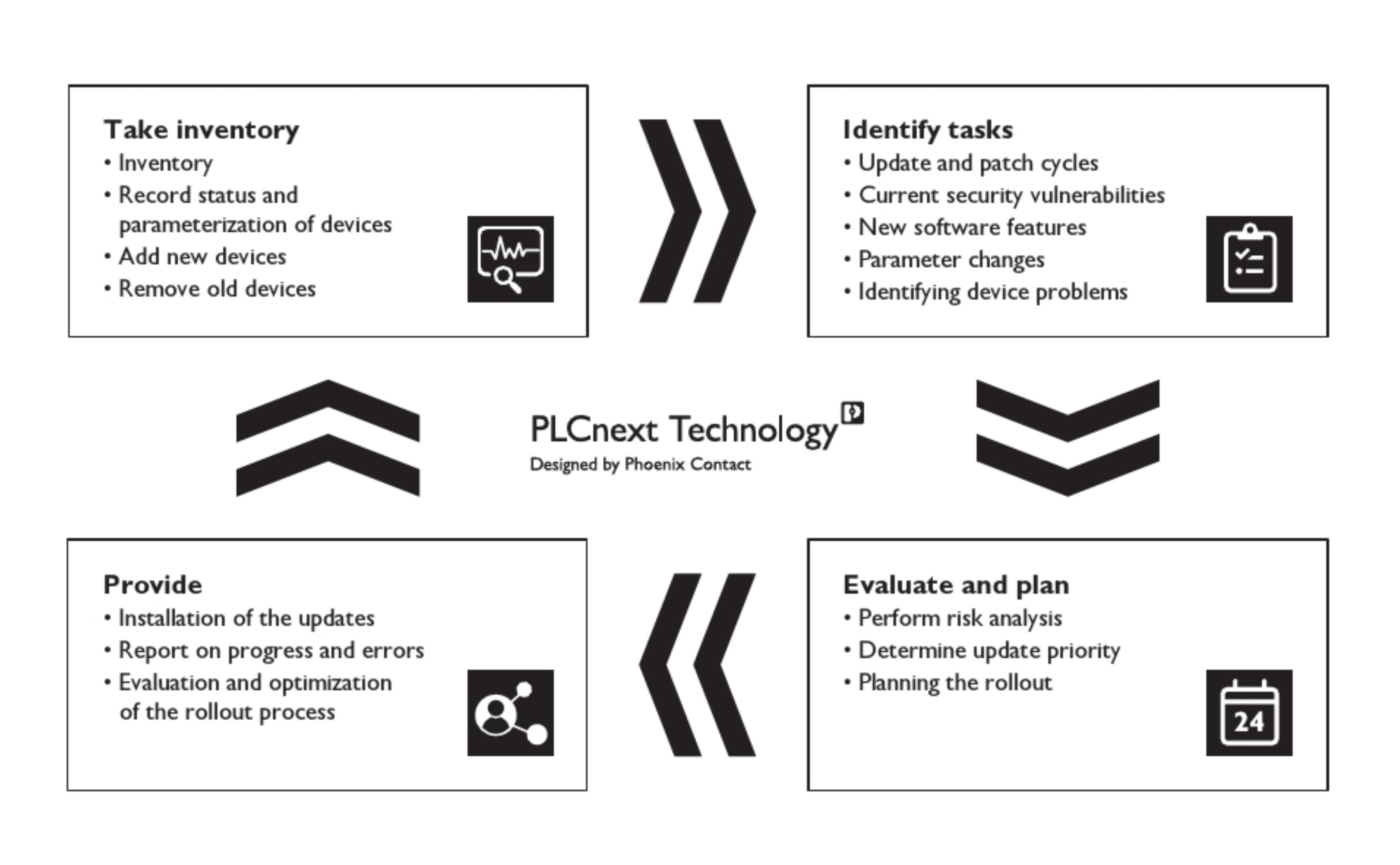

Poiché le risorse OT e i rischi per la sicurezza sono molteplici, la gestione dei dispositivi e degli aggiornamenti è un processo che coinvolge numerose attività. L'approccio alla gestione degli asset varia da azienda ad azienda, a seconda dei tipi di risorse a rischio. I punti cardine del processo per un'azienda tipica sono presentati di seguito:

- Riconoscimento dei dispositivi: Identificando e valutando ogni punto d'accesso alla rete per le vulnerabilità di sicurezza, i team possono intervenire tempestivamente per risolvere il problema.

- Determinazione dei compiti: La gestione degli asset aiuta a identificare le attività necessarie per colmare le vulnerabilità di sicurezza o per implementare nuove funzionalità.

- Pianificazione dell’implementazione: Poiché l'urgenza degli aggiornamenti può variare, la gestione dei dispositivi e degli aggiornamenti offre la possibilità di avviare un aggiornamento immediatamente o in un momento specifico.

- Installazione degli aggiornamenti: Successivamente alla pianificazione e priorizzazione dei compiti nella gestione degli asset, l’aggiornamento viene installato. In questo contesto, il team di sicurezza può scegliere se applicare l'aggiornamento sugli asset immediatamente dopo il trasferimento o in un momento successivo.

Va notato che molte delle risorse sopra descritte sono soggette a continui cambiamenti, ad esempio i dispositivi di rete possono aggiungersi o essere eliminati. Pertanto, i processi di gestione degli asset devono essere eseguiti continuativamente per tenere il passo con ambienti in rapida evoluzione.

Conclusione

In passato, le aziende hanno assegnato bassa priorità alla gestione degli asset, non esistendo strumenti adeguati per automatizzare i relativi processi di gestione. La gestione manuale permanente delle risorse non era praticabile. Con lo sviluppo di strumenti automatizzati di rilevamento delle risorse e delle minacce, la gestione degli asset svolge oggi un ruolo importante nelle operazioni di sicurezza in numerosi settori. Non è fondamentale solo per le aziende di software e IT, ma per qualsiasi azienda si affidi a software e hardware per funzionare, e ciò vale per quasi tutte le aziende attualmente esistenti.

Riquadro:

Aggiornamento del software con OPC UA

Il modello di aggiornamento del software definito nella specifica OPC UA 10000-100 viene utilizzato per gestire il software di un asset. Ciò può includere l'installazione di nuovo software, l'aggiornamento di software esistenti, l'aggiornamento di un firmware, un backup e ripristino limitati di parametri e firmware, secondo la necessità per l'aggiornamento.

Lo standard OPC UA può essere utilizzato indipendentemente dal produttore, tra gli altri, per i seguenti casi d'uso:

- Aggiornamento dei dispositivi tramite il software client di aggiornamento del software. Per affrontare i vincoli specifici del dominio, può essere un software client specifico del dominio, che, ad esempio, nell'ambito della produzione, arresta una macchina prima dell'aggiornamento o nell'ambito del processo attiva un dispositivo ridondante.

- L'aggiornamento del software è applicabile a qualsiasi dispositivo o componente software presente nello spazio di indirizzi del server.

- Se in una macchina o in un impianto devono essere aggiornate diverse unità collegate, queste devono prima essere messe in una modalità specifica in cui attendono l'avvio dell'aggiornamento non tornando in funzione.

- Backup e ripristino per un rapido (ri)avvio dopo un eventuale guasto del sistema o la sostituzione di un dispositivo: i dati precedentemente salvati vengono trasferiti sul (nuovo) dispositivo e viene ripristinato lo stato originale.

Didascalie:

Figura 1: Immagine di apertura

Figura 2: Panoramica dei componenti della gestione dei dispositivi e degli aggiornamenti

Figura 3: Rischi legati alla sicurezza di accesso

Figura 4: Rappresentazione del processo di aggiornamento del software

Figura 5: Utilizzo di OPC UA nell'industria di processo